Les alarmes connectées au cloud transmettent chaque jour des flux vidéo, des journaux de détection et des données personnelles vers des serveurs distants. Quand ces serveurs se trouvent hors de France, le cadre juridique qui protège ces informations change radicalement. Le système de sécurité censé protéger votre domicile devient alors un point d’exposition permanent pour votre vie privée.

Stockage cloud et alarme connectée : où partent réellement vos données

La plupart des systèmes d’alarme grand public fonctionnent sur un modèle identique : une caméra ou un détecteur capte un événement, le transmet à une centrale, qui l’envoie vers un serveur distant pour stockage et consultation à distance. Ce trajet pose un problème précis.

A lire aussi : Pourquoi faire estimer votre bien immobilier ?

Le serveur distant n’est pas toujours localisé en Europe. Or, les données hébergées hors UE échappent au RGPD dès qu’elles quittent le territoire. Un fournisseur dont les serveurs se trouvent aux États-Unis ou en Asie peut être soumis à des législations autorisant l’accès gouvernemental sans notification de l’utilisateur.

Le risque ne se limite pas à l’espionnage étatique. Les bases de données centralisées constituent des cibles pour les cyberattaques. Des retours d’expérience récents montrent que même des entreprises utilisant des solutions chiffrées de type SASE subissent des expositions accidentelles, notamment en contexte de télétravail, à cause d’une mauvaise segmentation entre données personnelles et professionnelles. Confier vos images de vidéosurveillance à une plateforme cloud revient à ajouter un maillon vulnérable à la chaîne.

A lire également : Guide pratique pour réussir votre achat immobilier neuf

Pour les foyers qui souhaitent garder le contrôle de leurs données, une societe alarme maison comme S-Technologie propose des systèmes sans aucun stockage cloud, où l’ensemble des informations reste sur la centrale installée chez vous.

Alarme sans cloud contre alarme cloud : comparatif des risques vie privée

Le tableau ci-dessous met en regard les deux architectures sur les critères qui concernent directement la protection des données personnelles.

| Critère | Alarme avec cloud | Alarme sans cloud (stockage local) |

|---|---|---|

| Lieu de stockage des images | Serveurs distants, parfois hors UE | Centrale au domicile |

| Accès tiers aux données | Possible (fournisseur, sous-traitant, autorités étrangères) | Aucun accès distant par défaut |

| Exposition aux cyberattaques | Surface d’attaque élargie (serveurs mutualisés) | Limitée au réseau domestique |

| Dépendance à un abonnement | Fréquente (stockage, relecture vidéo) | Aucune |

| Conformité RGPD | Variable selon le prestataire | Données sous contrôle direct de l’utilisateur |

| Fonctionnement hors connexion | Dégradé ou nul | Maintenu (batterie, 4G de secours) |

L’écart le plus significatif concerne l’accès tiers. Avec un stockage cloud, le propriétaire n’est plus le seul à pouvoir consulter ses données. Les conditions générales d’utilisation de certains fournisseurs autorisent le partage avec des partenaires commerciaux ou des autorités, sans consentement explicite au cas par cas.

Protocole radio et anti-brouillage : la couche technique qui protège la vie privée

La question de la vie privée ne se réduit pas au stockage. Le canal de communication entre les détecteurs et la centrale représente un autre vecteur d’intrusion. Un signal radio non chiffré peut être intercepté, et un brouilleur bon marché suffit à neutraliser certains systèmes sans fil bas de gamme.

Les systèmes qui intègrent un protocole radio chiffré avec détection anti-brouillage ferment cette porte. Le chiffrement empêche l’écoute du signal, tandis que la détection anti-brouillage déclenche une alerte si quelqu’un tente de couper la communication entre les capteurs et la centrale.

S-Technologie intègre ces deux mécanismes dans ses centrales. La connexion 4G de secours prend le relais si le réseau Wi-Fi domestique tombe, et la batterie maintient le système actif pendant plusieurs heures en cas de coupure électrique. Ces redondances réduisent la fenêtre d’exposition à un moment où le foyer serait le plus vulnérable.

Levée de doute photo sur smartphone

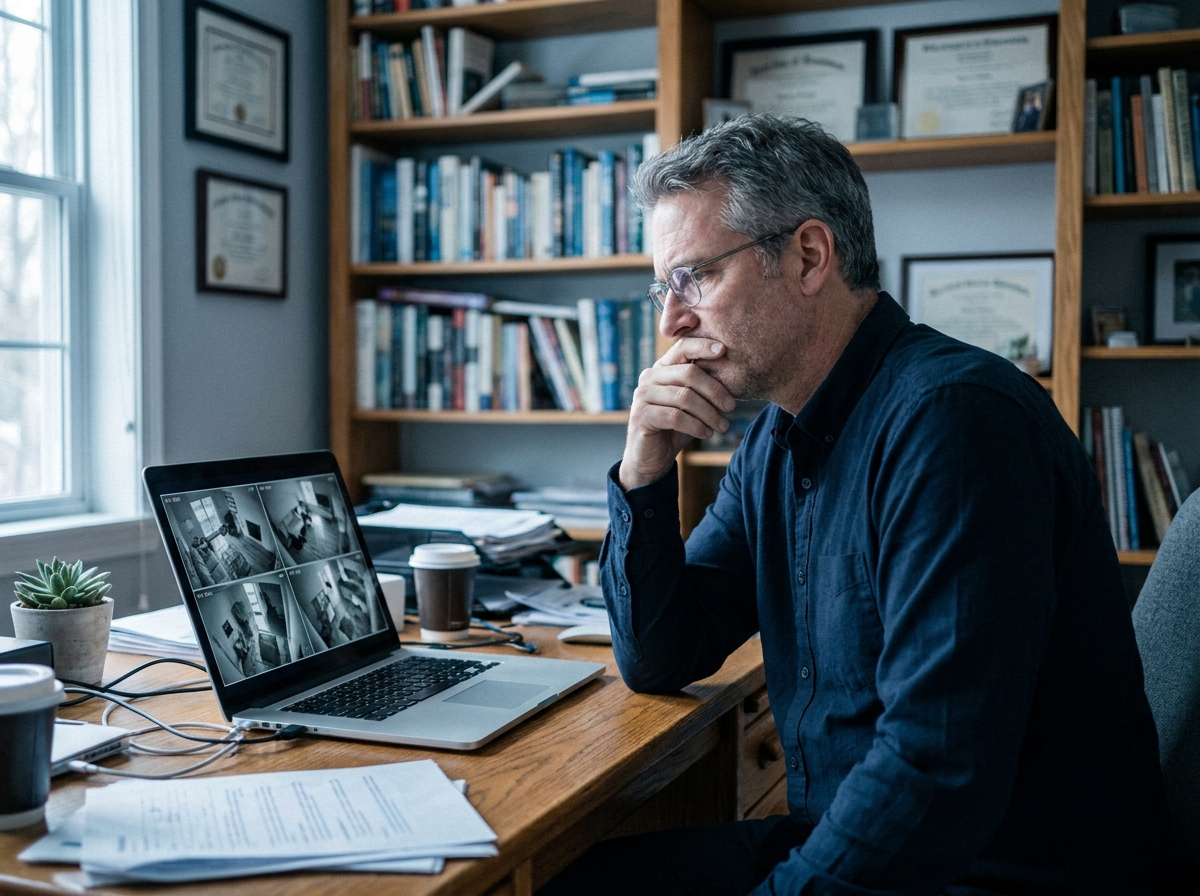

La détection photo avec levée de doute envoie une image directement sur le smartphone du propriétaire au moment de l’intrusion. L’image transite vers votre téléphone, pas vers un serveur tiers. Ce fonctionnement élimine le stockage intermédiaire qui multiplie les copies de vos données personnelles.

Ce mécanisme permet aussi d’éviter les interventions inutiles des forces de l’ordre sur fausse alerte, un problème fréquent avec les systèmes qui reposent uniquement sur des capteurs de mouvement sans vérification visuelle.

Données de géolocalisation et métadonnées : les informations que vous ne soupçonnez pas

Les alarmes connectées ne collectent pas que des images. Elles enregistrent des métadonnées : heures d’activation et de désactivation, géolocalisation du smartphone utilisé pour le pilotage, fréquence des absences, schémas de présence au domicile.

Ces informations, agrégées sur plusieurs mois, dessinent un profil comportemental précis. Vos habitudes de vie deviennent lisibles par quiconque accède à ces métadonnées. Un cambrioleur qui accéderait à ces journaux saurait exactement quand le domicile est vide.

Les systèmes sans cloud limitent cette exposition de deux façons :

- Les journaux d’événements restent sur la centrale physique, accessible uniquement depuis le réseau local ou via une connexion directe chiffrée

- L’absence d’abonnement supprime la relation commerciale continue qui justifie la collecte de données d’usage par le fournisseur

- Le propriétaire garde la main sur la durée de conservation et la suppression des enregistrements, sans dépendre d’une politique de rétention décidée par un tiers

La réglementation européenne impose un cadre, mais la meilleure protection reste de ne pas externaliser ses données. Quand les informations ne quittent pas le domicile, la question de la juridiction applicable ou de la fiabilité du prestataire ne se pose plus.

Le choix d’un système de sécurité engage bien plus que la protection contre les intrusions. Il détermine qui a accès à vos images, vos habitudes et vos déplacements. Un système conçu et assemblé en France, sans stockage cloud ni abonnement, place cette décision entre vos mains plutôt que dans les conditions générales d’un serveur distant.